借助Sniffer查找网络中感染冲击波病毒的机器

作者:goldeyes 发表于Cisco网络技术论坛

故障现象:用户最近两天掉线比较严重,掉线后用户等待3到4分钟后再次拨号成功。检测运营商DSLAM设备的上行端口的数据流量很大,延时比较长。

推测原因:网络中存在感染病毒的机器。

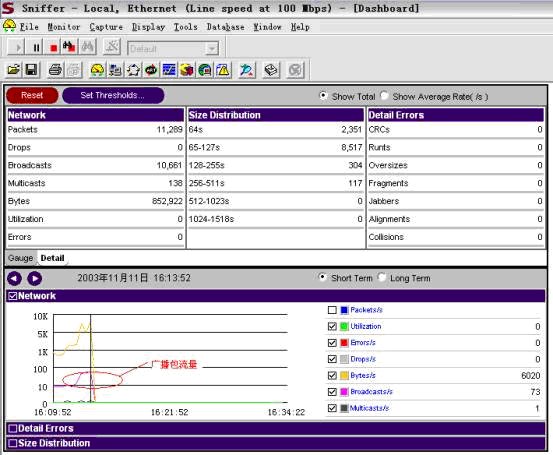

处理步骤:启动SNIFFER抓包,发现大量的广播包。

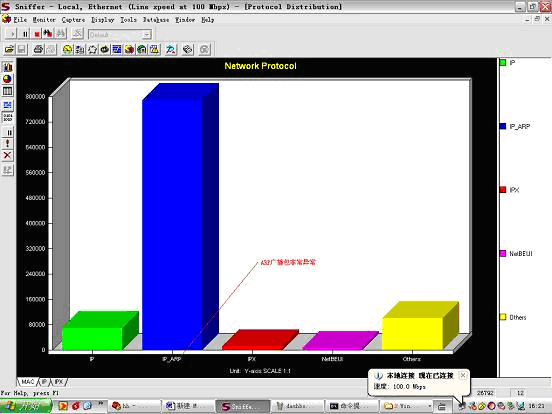

进一步分析,发现这些广播包大多数属于ARP广播包。

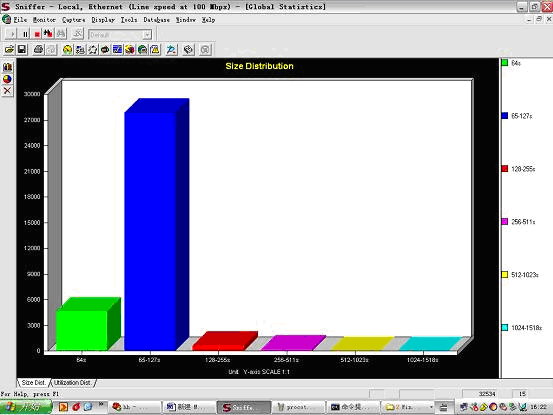

这些ARP包的SIZE都在65-127之间

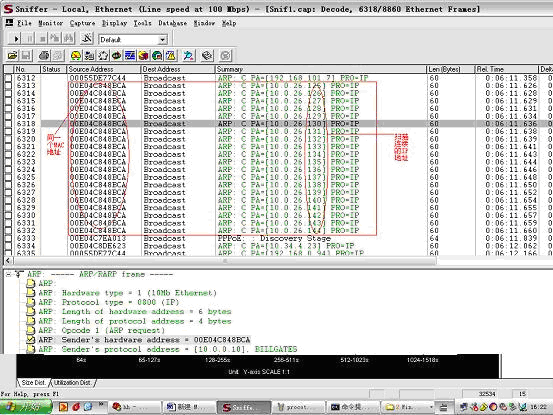

将SNIFFER截获的数据包解码,发现数量相当大(占截获数据包的百分之70以上)的ARP包,这些包是从同一个MAC地址发出来,并且该MAC地址用户正在逐个扫描一个网段内的IP主机。

查看FDB表项,在查找到的MAC地址表项中均发现了00E04C848BCA的MAC地址,所以可以确定该地址属于DSLAM设备的下联用户。

在DSLAM上二层转发所获取的MAC地址中,查找00E04C848BCA用户MAC。

查找到该MAC地址用户的端口号

通知运营商

关闭该端口

用同样方法查处多个故障用户后,关闭这些端口,再运行SNIFFER观察网络状况

结束

用户掉线解决,网络运转正常。

结束后的话

由于对SNIFFER运用的不是很深入,所以肯定还是有很多问题没有查出来,如果哪位是SNIFFER的高手的话,或者对SNIFFER的专家诊断功能比较熟悉和有相关资料的DD,希望与我联系。大家一起交流交流。 |