一、问题描述

该公司为互联网公司,到用户现场了解故障现象,并询问网络基本情况,了解到网络拓扑结构情况如下:图1 如上图,用户网络出口带宽为20M,两台交换机下联30多个用户主机与服务器。从本周一开始出现网内用户访问互联网时出现时断时续的状态,打开页面速度非常缓慢,而且经常出现不能打开网页的情况.

二、设备部署

于交换机1和交换机2分别配置镜像端口,部署科来网络分析系统,抓取上联接口的流量进行分析。

三、分析过程

1. 交换机1:在交换机1抓取了二十分钟,并未发现异常情况与流量突发,所以怀疑本次问题可能是由于交换机2下联主机存在问题所致。

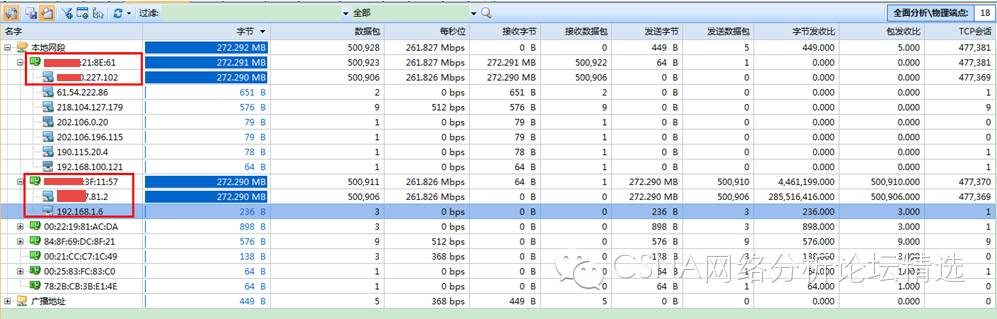

2. 交换机2:抓取10:55:28-10:55:38的数据包,短短十秒钟我们就发现了网络中存在的问题,如下图:图2 不难看出,短短十秒钟的总流量达到了272MB,基本全部是512-1023字节的数据包,并且TCP同步包达到了50余万个,没有收到任何的TCP同步确认包,存在明显的异常情况。 图3 图3图4 数据包的同步位(SYN)置1,SYN数据包是TCP/IP建立连接时使用的握手请求数据包,不应存在任何应用层数据,但是在上图中看到该数据包中还有512字节的HTTP数据,并且数据内容全部为0,该数据包为明显的伪造数据包。

因为伪造数据包为互联网地址,所以会通过互联网出口向外发送。由于本网络互联网出口为20Mbps,而伪造数据包却达到了261Mbps,明显超过了最大处理能力,此时内网主机在访问互联网时就会出现连接十分缓慢,甚至不能访问互联网的情况。

四、问题定位

图5

如上图,通过查看MAC地址我们得知发送大量数据包的MAC地址为xx:xx:xx:3F:11:57,掌握了发起攻击的MAC地址后,通过查看交换机MAC地址表,找到相应端口,如下图:

图6

该MAC地址对应的交换机2端口为G1/0/18口,通过断掉该接口的方式来排查,断掉该端口后网络恢复正常,能够正常流畅的浏览网页。

五、分析结论

通过排查发现交换机2的G1/0/18接口发送大量互联网地址伪造数据报,通过大量发送此类数据包拥塞网络的互联网出口,达到DOS攻击作用。通过排查发现G1/0/18口为邮件网关连接端口,建议用户联系邮件网关设备厂商,对设备进行问题排查。 |