|

|

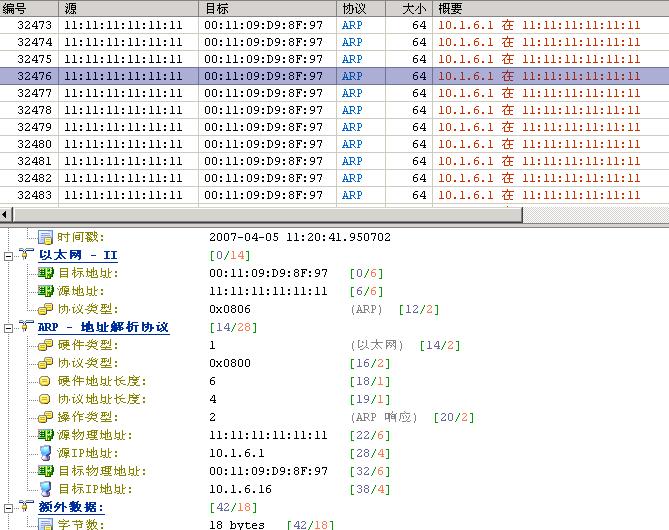

做了一个ARP欺骗实验,抓包下来,给大家参考,希望对大家有用。

如图中所示:10。1。6。1是网关。源(MAC=11:11:11:11:11:11,是伪造了MAC地址PC)在对目的(MAC=00:11:09 9:8F:97,IP=10.1.6.16)进行ARP reply。 9:8F:97,IP=10.1.6.16)进行ARP reply。

另说明:

1、由于源伪造了MAC址,所以要想得找到做ARP欺骗的机器比较麻烦,一般就是扒网线来处理了。(不知大家还有什么别的办法找到)

2、目的机器受到ARP欺骗,所以很快掉线,不能上网。防止ARP欺骗可以做MAC与IP的静态绑定。

如:arp -s 网关IP 网关MAC

arp -s 自已IP 自已MAC |

-

典型的ARP欺骗

-

-

arp歁骗.rar

561.61 KB, 下载次数: 128, 下载积分: 积分 -3

典型的ARP欺骗

评分

-

1

查看全部评分

-

|