|

如何在捕获到的海量数据包中,快速准确的找到我们需要的?今天就来学习一下科来网络分析系统CSNAS产品的DPI过滤器功能。

一、科来网络分析系统CSNAS过滤器介绍

科来网络分析系统CSNAS为满足不同用户需求,设计了2款过滤器: (1) 只需要点击鼠标、输入过滤条件的“图形化”过滤器; (2) 使用语法实现灵活、快速过滤的深度数据包分析过滤器(英文全称Deep Packet Inspection

Filter,后文中统一写作科来DPI);

用户可以根据自己的使用习惯,在两种过滤器中进行自由选择。操作步骤如下:

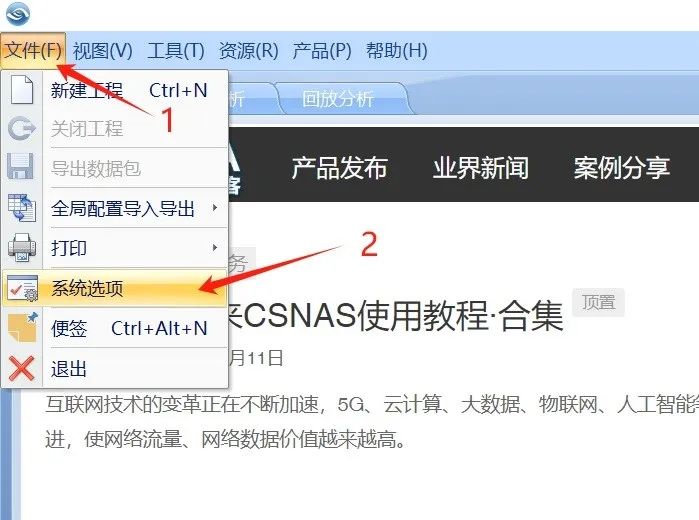

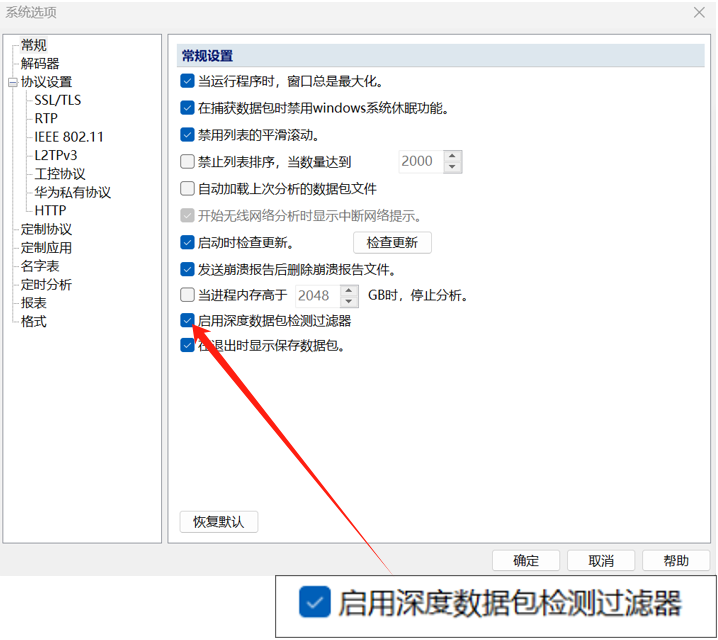

步骤一:在“菜单栏”上点选“文件”; 步骤二:在下拉菜单菜单中选择“系统选项”; 步骤三:在弹出的对话窗口中,找到“启用深度数据包检测过滤器”,勾选代表使用科来DPI,去掉勾选代表使用“图形化”过滤器,如下图所示:

注意:需在打开软件进入分析主界面前确定使用哪种过滤器!若在分析过程中要变更过滤器种类,需重启软件,重新勾选过滤器类型。在CSNAS15.0以上版本中,默认勾选使用科来DPI。

二、科来网络分析系统CSNAS过滤器使用演示

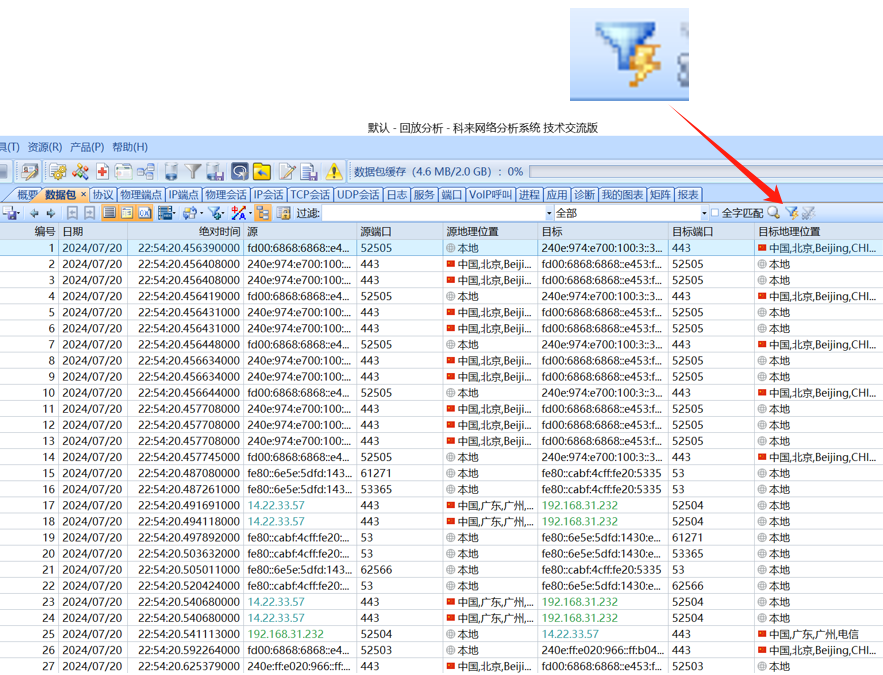

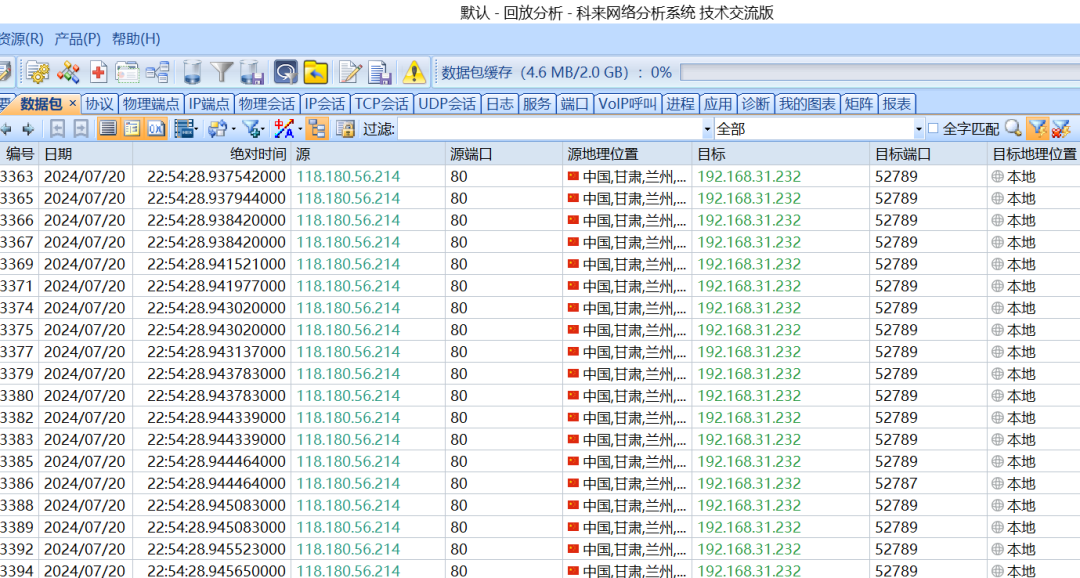

下面在CSNAS的“数据包视图”中展示两种过滤器进行显示过滤的效果:

(1) 使用传统的“图形化”过滤器: 在分析主界面中选择“数据包视图”,点击右上角“漏斗”图标,如下图所示:

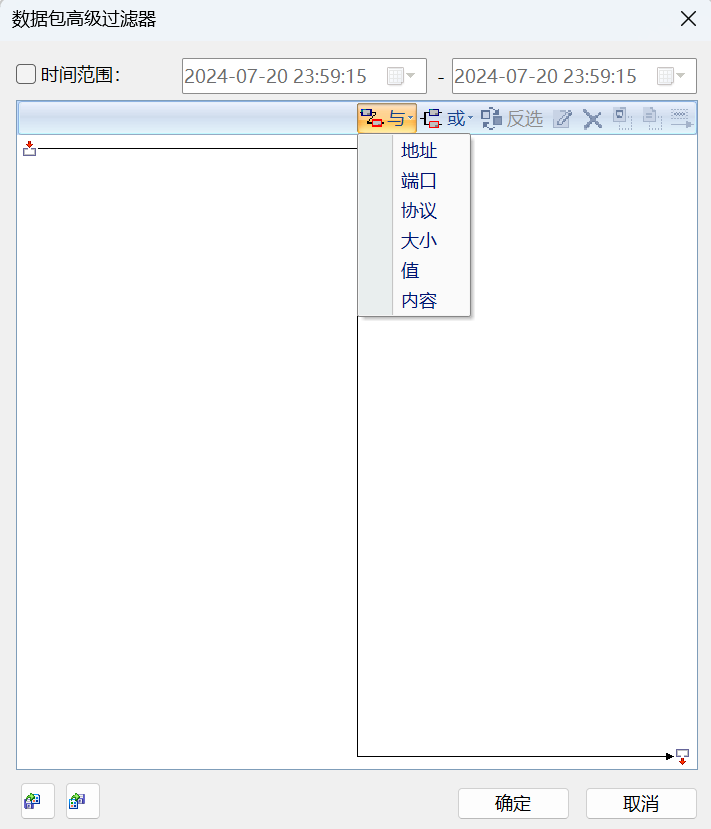

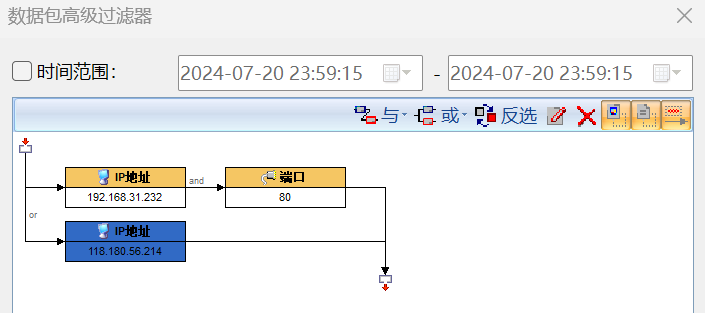

弹出的“图形化”过滤器窗口如下图:

“图形化”过滤器的配置逻辑为:

1、选择需要过滤数据包的时间段(默认为当前数据包从抓包开始至抓包结束的时间段);

2、窗口中有“与”、“或”、“非”三个按钮供用户点选(添加第一个过滤条件时,选“与”或者“或”均可,可对多个条件作逻辑叠加组合);

3、在下拉菜单中,可选择按照“地址”、“端口”、“协议”、“大小”、“值”、“内容”等六种方式进行过滤,只需填入对应数值即可进行过滤;

例如:我们只想要查看源IP= 192.168.31.232并且协议为HTTP,以及目的IP= 118.180.56.214的数据包,可如下设置“图形化”过滤器:

首先,选择需要过滤数据包的时间段(默认为当前数据包从抓包开始至抓包结束的时间段);

然后,点击“与”,选择第一个过滤条件:源IP= 192.168.31.232,再点击“与”,选择第二个过滤条件:端口=80(代表HTTP协议),最后点击“或”,添加第三个条件:源IP= 118.180.56.214;

添加后,在过滤视图中会出现过滤条件逻辑图,确认无误后点击“确定”,应用过滤器;

应用以后,效果如下(视图中只显示源IP= 192.168.31.232并且协议为HTTP,以及源IP= 118.180.56.214的数据包,其余数据包被隐藏):

整个配置过程只需要用鼠标进行点选过滤条件(多个条件进行逻辑组合),再输入值即可。非常简单,极易上手。

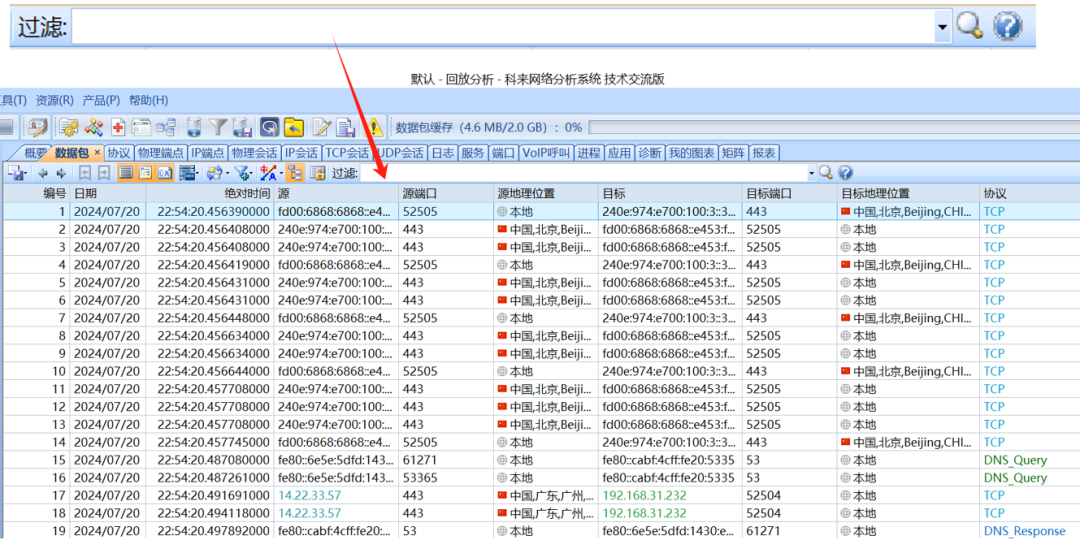

(2) 使用深度数据包过滤器科来DPI:

同样在“数据包视图”中,直接在空白检索框中输入“过滤条件”:

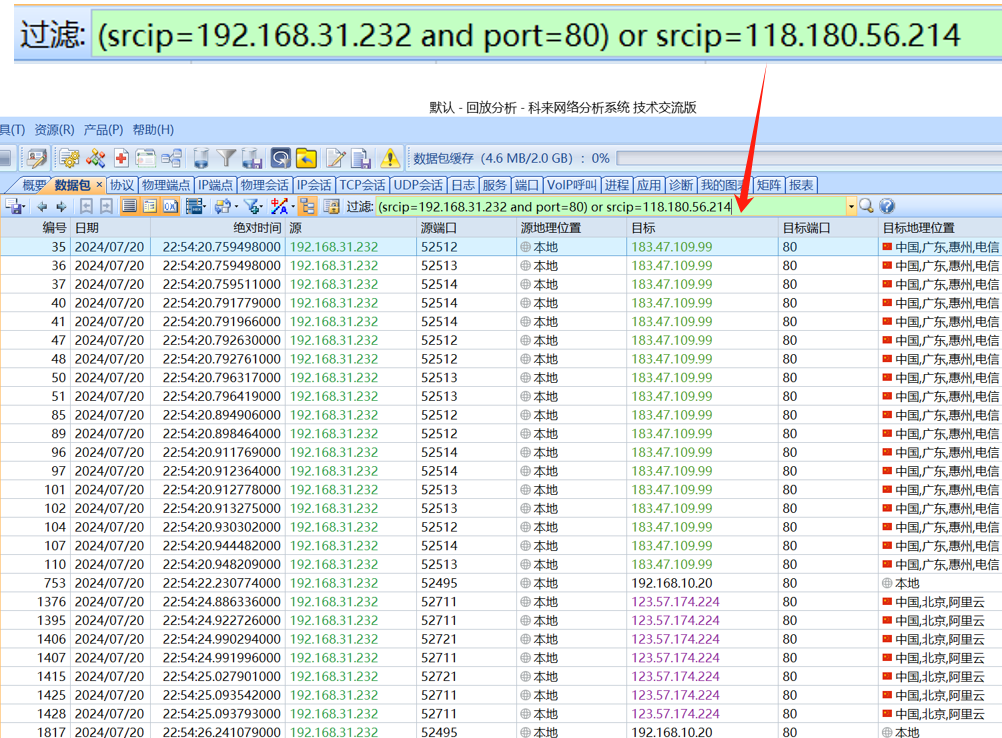

例如:我们只想要查看源IP= 192.168.31.232并且协议为HTTP,以及源IP= 118.180.56.214的数据包,可直接在搜索框中输入语句“(srcip=192.168.31.232

and port=80) or srcip=118.180.56.214”进行过滤,过滤效果如下图所示:

由此可见,相比较“图形化”过滤器,科来DPI更加灵活、快速,能够更方便地实现定制化场景过滤。

结语

要深入使用CSNAS进行网络分析,用好过滤器是关键,科来为不同水平、不同使用习惯的网络分析工程师提供了两种过滤器:“图形化”过滤器简单易上手;科来DPI语法灵活、语句简单,能满足各种不同场景的数据包过滤。后面我们会进一步介绍科来DPI的使用方法,敬请期待!

|